研究人员表示苹果T2芯片存在安全漏洞容易受到攻击

2022-08-10 467一名网络安全研究人员表示,使用苹果T2安全芯片的英特尔Mac容易受到攻击,该漏洞可能使黑客绕过磁盘加密,固件密码和整个T2安全验证链。

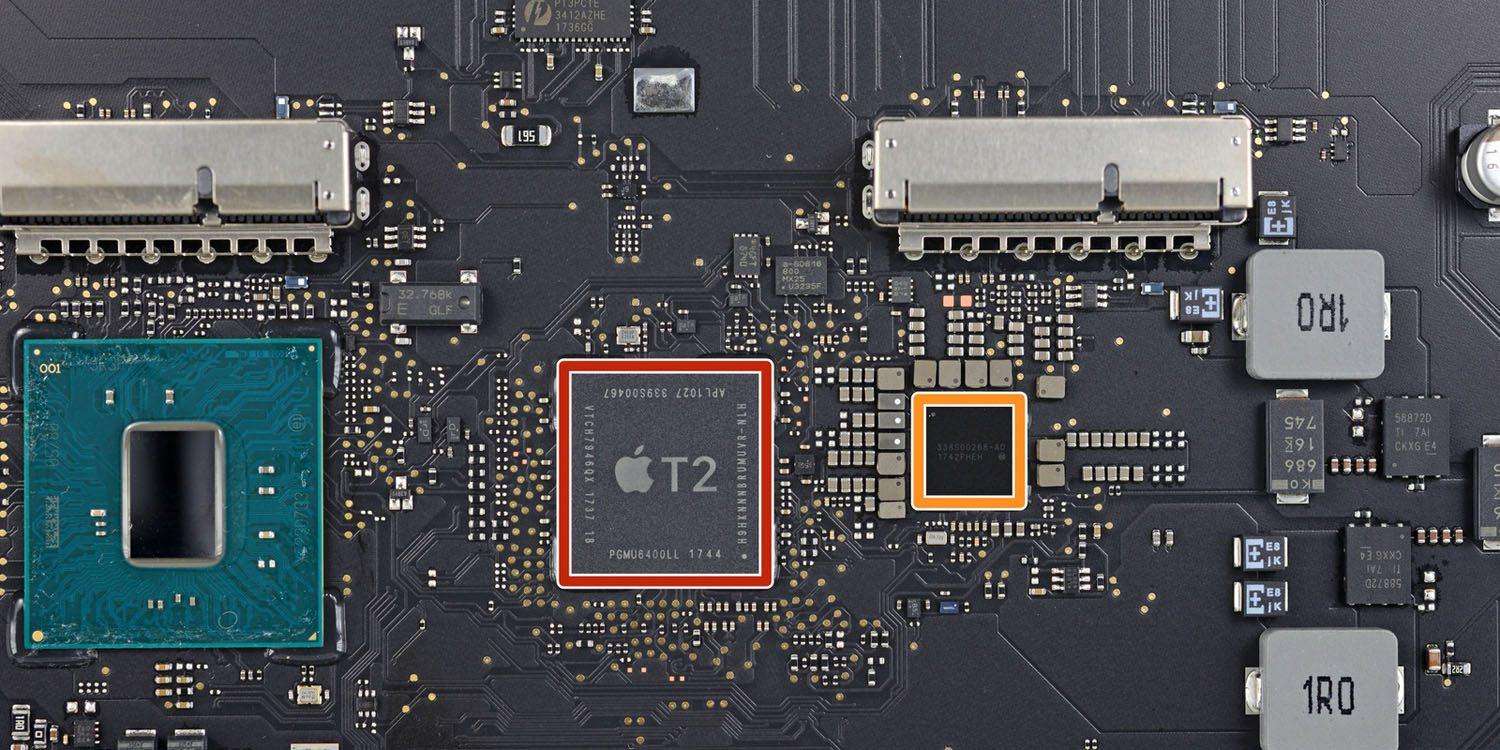

苹果的定制T2协处理器存在于较新款的Mac中,并负责处理加密存储和安全启动功能,以及其他一些控制器功能。但是,安全研究员NielsHofmans在博客中声称,由于该芯片基于A10处理器,因此容易受到用于越狱iOS设备的同一个checkm8攻击。

据报道,此漏洞能够劫持T2的SepOS操作系统的启动过程,以获取对硬件的访问权限。通常,如果T2芯片处于设备固件更新(DFU)模式并且检测到解密呼叫,则它会错误地退出,但是Hofmans声称通过使用Pangu小组开发的另一个漏洞,黑客有可能绕过此检查并获得对T2芯片的访问权限。

一旦获得访问权限,尽管黑客无法直接解密使用FileVault2加密存储的文件,但他们具有完全的root访问权限和内核执行特权。由于T2芯片管理键盘访问,因此黑客可以注入键盘记录程序并窃取用于解密的密码。

根据Hofmans的说法,该漏洞利用还可以绕过MDM和查找设备等服务使用的远程设备锁定功能(激活锁定)。

出于安全原因,SepOS存储在T2芯片的只读存储器(ROM)中,但这也可以防止苹果通过软件更新对漏洞进行修补。从好的方面来说,还意味着该漏洞不是持久的,因此它需要“硬件插入或其他连接的组件,例如恶意的USB-C电线”才能起作用。

Hofmans表示,他已就此漏洞与苹果公司取得联系,但仍在等待回应。同时,普通用户可以通过保持其机器的物理安全并避免插入不受信任的USB-C电线和设备来保护自己。

相关资讯

查看更多最新资讯

查看更多-

- iPhone 15 Pro已定档,10G+1TB超大存储,又是过万价格

- 2023-06-19 2131

-

- iPhone 15机型配置曝光,iPhone 14价比百元机遭果粉疯抢

- 2023-06-19 1665

-

- 苹果iPhone 15 Pro Max潜望式变焦抢先曝光

- 2023-06-19 1403

-

- iPhone15概念机:全系灵动岛来得猝不及防,圆形副屏更是无比豪横

- 2023-06-18 1556

-

- iPhoneSE4概念机:灵动岛+双摄+A17芯片都配齐了,比iPhone15还香

- 2023-06-18 1439

热门应用

查看更多-

- 快听小说 3.2.4

- 新闻阅读 | 83.4 MB

-

- 360漫画破解版全部免费看 1.0.0

- 漫画 | 222.73 MB

-

- 社团学姐在线观看下拉式漫画免费 1.0.0

- 漫画 | 222.73 MB

-

- 樱花漫画免费漫画在线入口页面 1.0.0

- 漫画 | 222.73 MB

-

- 亲子餐厅免费阅读 1.0.0

- 漫画 | 222.73 MB

-

下载

下载

湘ICP备19005331号-4copyright?2018-2025

guofenkong.com 版权所有

果粉控是专业苹果设备信息查询平台

提供最新的IOS系统固件下载

相关APP应用及游戏下载,绿色无毒,下载速度快。

联系邮箱:guofenkong@163.com